Implementasi Protokol Keamanan It

Selamat datang di dunia di mana digitalisasi tak lagi jadi sekadar pilihan, tetapi telah menjadi keharusan. Ibarat petualang yang menjelajah hutan belantara dengan peta dan kompas, kita perlu panduan dan langkah bijak untuk menavigasi dunia digital yang tak kenal batas ini. Implementasi protokol keamanan IT bukan sekadar tameng melindungi dari ancaman, melainkan pelindung bagi keselamatan data dan reputasi. Mari kita menyelam lebih dalam lagi ke dalam labirin teknologi yang menjanjikan perlindungan.

Lebih Dekat dengan Protokol Keamanan IT

Pernahkah Anda merasa seperti sedang mengejar bayang-bayang di dunia maya yang penuh misteri? Begitulah rasanya tanpa protokol keamanan IT yang memadai. Implementasi protokol keamanan IT adalah kunci untuk membuka pintu ke dunia maya yang lebih aman. Di era modern ini, ancaman cyber tidak pernah tidur. Mereka mengintai dari celah-celah kode dan jaringan komputer kita. Oleh karena itu, implementasi protokol keamanan IT menjadi tameng yang siap menghadang serangan. Bayangkan ini sebagai perisai yang terus berkembang, menyesuaikan dengan ancaman yang datang. Ibarat benteng pertahanan di medan pertempuran, protokol ini harus terus diperbarui dan diperkokoh agar dapat memberikan perlindungan maksimal. Implementasi protokol keamanan IT adalah langkah bijak menuju masa depan yang lebih aman.

Kunci Sukses Implementasi Protokol Keamanan IT

Implementasi protokol keamanan IT membutuhkan sinergi dan kolaborasi:

1. Pemahaman Mendalam: Mengenal seluk-beluk teknologi dan ancamannya.

2. Pembaharuan Rutin: Teknologi yang terus berkembang menuntut protokol yang dinamis.

3. Pendidikan Pengguna: Pengguna yang teredukasi adalah garis pertahanan pertama.

4. Penggunaan Alat yang Tepat: Solusi teknologi harus tepat guna.

5. Uji Coba Berkala: Simulasi serangan untuk deteksi kelemahan sejak dini.

Tantangan di Balik Implementasi Protokol Keamanan IT

Bak tantangan di medan perang, implementasi protokol keamanan IT juga tidak lepas dari berbagai rintangan. Anggaran yang terbatas, kekurangan tenaga ahli, hingga ancaman cyber yang semakin canggih menjadi tantangan tersendiri. Di balik layar monitor kita, para penyusun protokol keamanan bergelut dengan permasalahan yang tak kalah peliknya dengan teka-teki. Namun, di tengah tantangan-tantangan tersebut, semangat untuk menciptakan dunia maya yang lebih aman tidak boleh pudar. Implementasi protokol keamanan IT ibarat pahlawan tanpa tanda jasa yang berjasa melindungi data dan informasi dari berbagai ancaman yang tak kasatmata.

Mendalami Implementasi Protokol Keamanan IT

Kisah implementasi protokol keamanan IT tak ubahnya sebuah saga epik yang penuh warna. Setiap keputusan yang diambil perlu didasari oleh analisis yang mendalam terhadap ancaman dan potensi kerentanannya. Bayangkan seorang peretas yang mencoba memasuki kastil yang dilindungi dengan sistem pertahanan yang canggih. Setiap sudut, celah, dan lorong telah diperhitungkan untuk menghalau serangan. Namun, tidak ada benteng yang benar-benar sempurna tanpa usaha untuk terus memperbarui pertahanannya. Di sinilah pentingnya bagi para profesional IT untuk terus mengasah kemampuan dan pengetahuannya.

Pilar Penting dalam Implementasi Protokol Keamanan IT

1. Keamanan Jaringan: Menjaga lalu lintas data aman dari serangan.

2. Autentikasi Ganda: Memastikan identitas pengguna dengan lapisan verifikasi tambahan.

3. Enkripsi Data: Menyandikan data agar hanya dapat diakses oleh pihak yang berwenang.

4. Monitoring dan Logging: Memantau aktivitas untuk deteksi dini ancaman.

5. Respon Insiden: Menyusun rencana tindakan saat serangan terjadi.

6. Kebijakan Keamanan: Aturan formal sebagai panduan bagi seluruh organisasi.

7. Penanganan Kerentanan: Identifikasi dan perbaikan terhadap celah keamanan.

8. Pelatihan dan Kesadaran: Meningkatkan kesadaran pengguna terhadap ancaman.

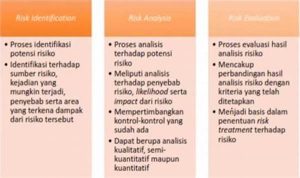

9. Manajemen Risiko: Menilai dan mengelola risiko yang mungkin dihadapi.

10. Audit Keamanan: Pemeriksaan rutin untuk memastikan kepatuhan terhadap protokol.

Menggali Lebih Dalam Tentang Implementasi Protokol Keamanan IT

Setiap langkah dalam implementasi protokol keamanan IT adalah bagian dari tarian harmonis yang mengatur bagaimana keamanan di dunia maya ditata. Tidak sekadar menerapkan teknologi, tetapi juga menciptakan budaya keamanan dalam organisasi. Dalam konteks ini, setiap anggota organisasi memiliki peran yang tak kalah pentingnya. Ibarat orkestra yang memainkan simfoni, setiap bagian harus berfungsi sesuai dengan perannya agar melahirkan harmoni yang diharapkan. Implementasi protokol keamanan IT menjadi lebih dari sekadar tugas teknis, tetapi juga upaya kolektif dalam menciptakan lingkungan digital yang lebih aman, nyaman, dan terpercaya.

Rangkuman Implementasi Protokol Keamanan IT

Menjalani era digital memang bagaikan perjalanan di samudera luas yang penuh tantangan dan misteri. Implementasi protokol keamanan IT adalah perahu yang mengarungi samudra tersebut. Ibarat perahu yang butuh nahkoda, teknologi ini membutuhkan pemimpin yang paham seluk-beluk dunia maya. Di balik setiap klik dan sentuhan pada layar, di balik setiap data yang terhubung melalui jaringan, ada protokol yang bekerja tanpa henti untuk menjaga agar semua tetap dalam kendali yang aman.

Di masa depan yang semakin mengandalkan teknologi, implementasi protokol keamanan IT tidak hanya menjadi pilihan, tapi sebuah keharusan. Menjaga keamanan data, melindungi privasi, dan mempertahankan integritas informasi adalah beberapa di antara sekian banyak hal yang menjadi perhatian utama. Dengan persiapan yang matang dan tekad yang kuat, dunia maya yang aman dan nyaman bukan lagi sekadar harapan, tetapi kenyataan yang bisa kita wujudkan bersama.